Mehr Sicherheit gegen Quanten-Hacker

Neue Standards für die Post-Quanten-Kryptografie.

Hacker können Informationen über Produktionsprozesse stehlen oder ganze Fabriken lahmlegen. Um das zu verhindern, kommunizieren Chips in den einzelnen Komponenten der Anlagen schon heute verschlüsselt miteinander. Viele Verschlüsselungs-Algorithmen werden jedoch bald keinen Schutz mehr bieten: Während heutige Computer etablierte Verfahren nicht knacken können, wären Quantencomputer dazu durchaus in der Lage. Dies ist insbesondere für langlebige Geräte, wie etwa Industrieanlagen kritisch. Aus diesem Grund sind Sicherheitsexpertinnen und -experten weltweit damit beschäftigt, technische Standards für eine „Post-Quanten-Kryptografie“ zu entwickeln.

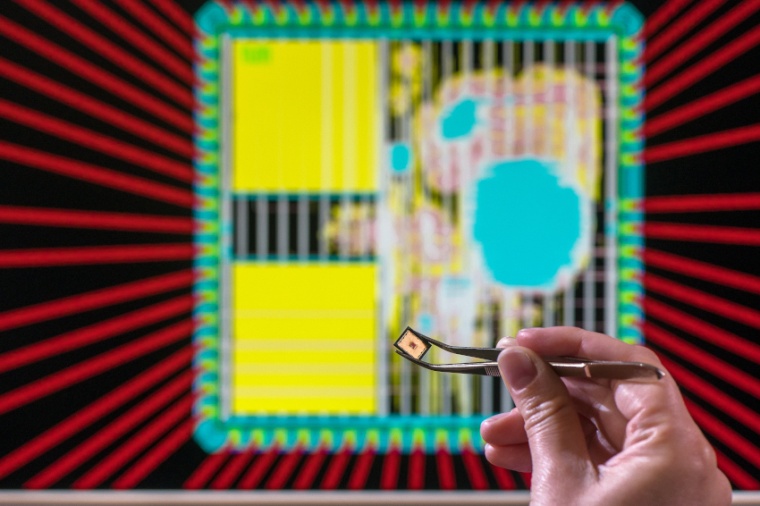

Eine der Herausforderungen dabei sind die hohen Rechenanforderungen dieser Verschlüsselungsverfahren. Ein Team um Georg Sigl von der Technischen Universität München hat jetzt einen Chip entworfen und fertigen lassen, der Post-Quanten-Kryptografie besonders effektiv umsetzt. Die Forscher setzen dabei auf ein Hardware-Software-Co-Design. Dabei ergänzen sich spezialisierte Bauteile und Steuerungssoftware. „Unser Chip ist der erste, der für Post-Quanten-Kryptografie konsequent auf ein Hardware-Software-Co-Design setzt“, sagt Sigl. „Dadurch kann er Verschlüsselungen mit Kyber – einem der aussichtsreichsten Kandidaten für Post-Quanten-Kryptografie – etwa zehnmal so schnell umsetzen, wie Chips, die auf reine Softwarelösungen setzen, verbraucht dabei circa achtmal weniger Energie und ist fast genauso flexibel wie diese.“

Bei dem Chip handelt es sich um eine „Anwendungsspezifische integrierte Schaltung“, kurz ASIC. Solche spezialisierten Mikrocontroller werden oft in großer Zahl nach den Vorgaben von Unternehmen gefertigt. Das Team modifizierte ein Open-Source Chipdesign, das auf dem quelloffenen RISC-V-Standard basiert. Dieser Standard wird von immer mehr Chipherstellern genutzt und könnte in vielen Bereichen proprietäre Ansätze großer Unternehmen ersetzen. Post-Quanten-Kryptografie-fähig wird der Chip zum einen durch eine Modifikation des Rechnerkerns und besondere Instruktionen, mit denen notwendige Rechenoperationen beschleunigt werden.

Zum anderen wurde das Design um einen eigens entwickelten Hardwarebeschleuniger erweitert. Durch diesen ist der Chip nicht nur in der Lage, gitterbasierte Postquanten-Kryptografie-Algorithmen wie Kyber zu nutzen, sondern könnte auch mit dem Algorithmus SIKE arbeiten. Dieser ist mit deutlich mehr Rechenaufwand verbunden. Der nun entwickelte Chip kann ihn nach Angaben des Teams rund 21-mal schneller umsetzen als Chips, die für die Verschlüsselung nur auf Software setzen. SIKE wird als erfolgversprechende Alternative gehandelt, sollten gitterbasierten Ansätze sich irgendwann als nicht mehr sicher erweisen. Solche Absicherungen sind überall dort sinnvoll, wo Chips über einen langen Zeitraum eingesetzt werden.

Neben der Zahl herkömmlichen Hacker-Attacken steigt auch die Bedrohung durch Hardware-Trojaner. Computerchips werden in der Regel nach den Vorgaben von Unternehmen in spezialisierten Fabriken hergestellt. Gelingt es Angreifern, vor oder während der Fertigung Trojaner-Schaltkreise in das Chip-Design zu schmuggeln, könnte das schwerwiegende Auswirkungen haben. Genau wie bei einem Hacker-Angriff von außen ließen sich so beispielsweise Fabriken lahmlegen oder Produktionsgeheimnisse stehlen. Mehr noch: Ist der Trojaner schon in der Hardware verbaut, lässt sich auch Post-Quanten-Kryptografie unterlaufen. „Bislang wissen wir sehr wenig darüber, wie Hardware-Trojaner von realen Angreifern eingesetzt werden“, erläutert Georg Sigl. „Um Schutzmaßnahmen zu entwickeln, müssen wir uns gewissermaßen in Angreifer hineinversetzen und selbst Trojaner entwickeln und verstecken. In unserem Post-Quanten-Chip haben wir deswegen vier von uns entwickelte Trojaner eingebaut, die ganz unterschiedlich arbeiten.“

In den kommenden Monaten werden Sigl und sein Team die Kryptografie-Fähigkeiten des Chips und die Funktion und Nachweisbarkeit der Hardware-Trojaner intensiv testen. Im Anschluss wird der Chip zerstört – zu Forschungszwecken. In einem aufwendigen Prozess werden die Leiterbahnen Schicht für Schicht abgeschliffen, jede einzelne Schicht wird fotografiert. Ziel ist es, neu entwickelte KI-Verfahren zu erproben, mit denen sich die exakte Funktionsweise von Chips rekonstruieren lässt, auch wenn keine Dokumentation vorliegt. „Solche Rekonstruktionen können dabei helfen, Bestandteile eines Chips zu identifizieren, deren Funktion nichts mit dessen eigentlichen Aufgaben zu tun haben und die möglicherweise hineingeschmuggelt wurden“, sagt Sigl. „Solche Verfahren könnten einmal Standard für Stichproben bei großen Chip-Bestellungen werden. Zusammen mit einer effektiven Post-Quanten-Kryptografie können wir so Hardware in Industrieanlagen aber beispielsweise auch in PKWs sicherer machen.“

TUM / JOL

Weitere Infos

- Originalveröffentlichung

A. Hepp et al.: Tapeout of a RISC-V crypto chip with hardware trojans: a case-study on trojan design and pre-silicon detectability, Proc. 18th ACM Int. Conf. Comp. Frontiers, 213 (2021); DOI: 10.1145/3457388.3458869 - Sicherheit in der Informationstechnik, Technische Universität München